エグゼクティブサマリー

2020年7月14日、Microsoftは、Microsoft DNSのすべての最新バージョンに影響を与えるMicrosoft DNS Serverサブシステムの脆弱性を公開しました。この脆弱性により、攻撃者は不正なDNS応答を利用して、パッチが適用されていないMicrosoft DNSサーバ上で認証を必要とせずにリモートコードの実行を引き起こすことができます。熟練した能力を持つ攻撃者は、この脆弱性を利用して、Microsoft DNS サーバー(通常は Microsoft Active Directory サーバーと同居)へのリモート管理者権限を得ることができます。

言い換えれば、この脆弱性は、組み込みのセキュリティチェックやセキュリティアーキテクチャの大部分を回避しながら、組織の重要インフラへの直接アクセスを可能にします。さらに、この脆弱性はワームとして動作可能であり、攻撃が容易に自動化され、ユーザーの介入なしにマルウェアを介し拡散する可能性があることを示しています。

この脆弱性は、現在サポートされているMicrosoft Serverのすべてのバージョンを含む、2003年以降のMicrosoft Serverのすべてのバージョンに影響を与えます。

このCVEの詳細については、Microsoftのリストを参照してください。.

なぜそれが重要なのか

この脆弱性は、攻撃者がハイレベルのドメインアカウントを侵害する可能性があり、攻撃者は組織のActive Directory環境に直接アクセスすることができます。さらに、この脆弱性はリスクスコアの高いマルウェアを介して悪用される可能性があります。

この脆弱性の NIST CVE でのベーススコアは10.0 CRITICAL (最高の重要度スコア)となっています。

How the Attack Works (Anatomy)

SIGRed の脆弱性に関する CVE-2020-1350 は、 dns.exe!SigWireRead 関数のヒープベースのバッファオーバーフローにつながるIntegarオーバーフローを利用しています。このオーバーフローは、サイズを超えた SIG レコードを持つ DNS リクエストに応答することで発生します。

詳細は以下を参照ください。SIGRed – Resolving Your Way into Domain Admin: Exploiting a 17 Year-old Bug in Windows DNS Servers

検知

検知難易度:中程度

ほとんどのEDR、プロキシ、ファイアウォール製品はこの攻撃を検出しません。さらに、Windows ベースのロギングツールでは、本件に関するエラーコードは表示されません。

この脅威を確実に検知するには、ネットワークベースの検知が最も効果的です。

ネットワークベースの検知

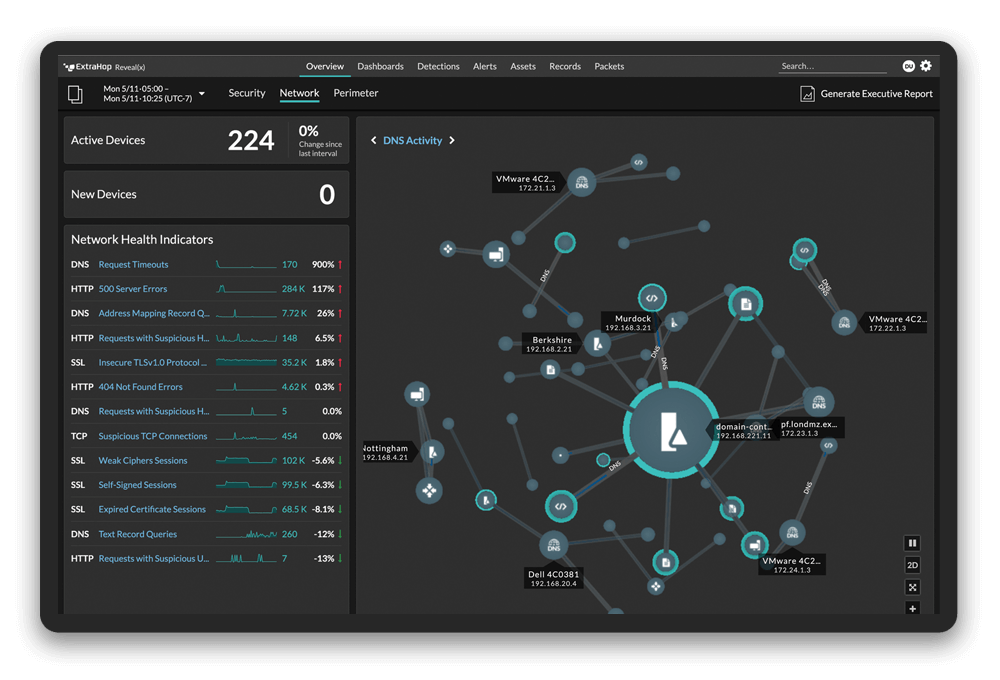

この脆弱性を悪用しようとする試みを可視化するために、ExtraHop Reveal(x) のシグネチャルールが公開されています。

IDS の検知

ZeekやSuricataなどのIDS製品の中には、サイズが大きいDNSレスポンスを探すことでこの攻撃を検知できるものもあります。

エンドポイントベースの検知

管理者はdns.exeプロセスからdns.exeの異常な子プロセスやその他のファイルシステムの異常な挙動を探すことができます。さらに、メモリ悪用を防止する機能を持つ一部のEDR製品は、dns.exeプロセスを終了させることで悪用を検知して攻撃を防止できる場合があります。

是正策と対応戦略:

回避策

マイクロソフトは、変更コントロールなどの要件によりパッチが適用できないサーバー環境の回避策を公開しています。全文はこちらからご覧いただけます。影響を受けるサーバーにレジストリ キーを追加し、以下のように DNS サービスを再起動することが回避策となります。

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /d 0xFF00 /f

net stop DNS && net start DNS

是正策

この問題を解決するには、お使いのサーバー環境に適切なセキュリティ更新プログラムをインストールすることをお勧めします。セキュリティ更新プログラムは、マイクロソフトから直接入手できます。

参照

- SIGRed - Resolving Your Way into Domain Admin: Exploiting a 17 Year-old Bug in Windows DNS Servers

- July 2020 Security Update: CVE-2020-1350 Vulnerability in Windows Domain Name System (DNS) Server

- Windows DNS Server Remote Code Execution Vulnerability

- SANS ISC InfoSec Forums

- maxpl0it/CVE-2020-1350-DoS: A denial-of-service proof-of-concept for CVE-2020-1350